Victime d'un piratage, Forbes était devenu le point d'eau d'une vaste cyber-attaque chinoise

mer, 11/02/2015 - 14:24

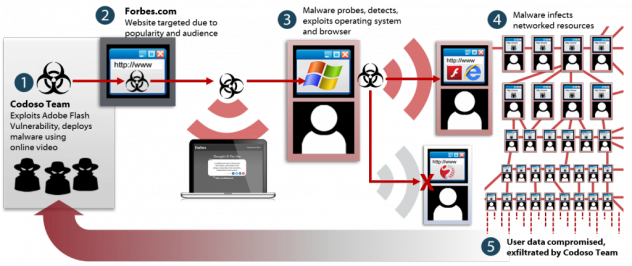

Selon le Wall Street Journal qui s'appuie sur des publications des sociétés spécialisées en sécurité iSight Partners et Invicea, le site du magazine économique américain Forbes a été victime d'un piratage le transformant en point d'eau, dans une cyber-attaque de grandeur ampleur, visant des services financiers américains, des sociétés travaillant pour le défense américaine, ainsi que des dissidents chinois. Les pirates seraient toute une équipe de hackers chinois, équipe baptisée Codoso par Sight Partners, mais qui est également connue sous le nom de Sunshop Group.

La stratégie du point d'eau

La stratégie du point d'eau est une attaque informatique astucieuse, très efficace, employée lorsque les personnes ou des services à hacker ne sont pas faciles à attaquer directement. Le nom de point d'eau, évoque un prédateur, par exemple un lion, qui au lieu de courir (en vain :-) après sa proie attend tranquillement près d'un point d'eau, étant sûr qu'elle y passera tôt ou tard, et vraisemblablement tôt.

Appliqué au piratage informatique, cela revient à placer un malware sur un site dont on est sûr que les personnes visées viendront le visiter de confiance, en dehors des protection de sécurité particulières à leurs entreprises, par exemple, et qu'elle s'infecteront ainsi toutes seules.

En l'occurrence, ce fut le site de Forbes qui fut sélectionné pour cela. Le widget de la 'Pensée du jour' y ayant été remplacé par un malware d'aspect identique, mais exploitant une vulnérabilité zéro day du player Flash, encore lui, conjointement à une faille d'Internet Explorer. La faille de Flash, CVE-2014-9163 est désormais patchée.

L'attaque a été active du 28 novembre au 1er décembre 2014. Forbes, qui n'avait pas divulgué l'incident, l'a finalement confirmé hier, en précisant avoir pris des mesures immédiates, lorsque le piratage a été découvert.

Le fonctionnement détaillé de l'exploit est donnée sur le billet de iSight Partners, cité plus haut.