The Mask : le virus d'état le plus sophistiqué à ce jour

mar, 11/02/2014 - 12:11

L’équipe de recherche en sécurité de Kaspersky Lab annonce la découverte de « The Mask » (alias « Careto »), une menace avancée, en langue espagnole, incluse dans des opérations de cyber-espionnage actives depuis au moins 2007. La particularité de « The Mask » réside dans la complexité des outils employés par les auteurs des attaques. Il s’agit de malwaresextrêmement élaborés, notamment unrootkit, un bootkit, des versions Mac OS X et Linux, voire des versions pour Android et iOS (iPad/iPhone).

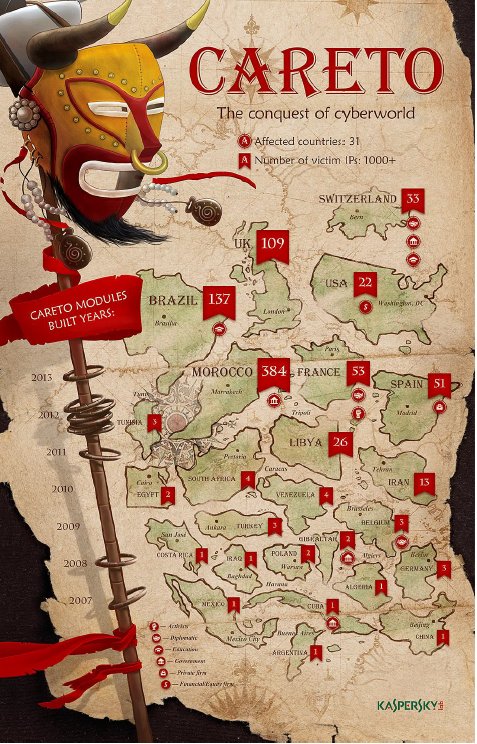

Les principales cibles sont des administrations, des représentations diplomatiques et des ambassades, des compagnies pétrolières, gazières et énergétiques, des laboratoires de recherche et des activistes. Les victimes de ces attaques ciblées se répartissent dans 31 pays à travers le monde, allant du Moyen-Orient à l’Europe, de l’Afrique au continent américain.

Les auteurs des attaques ont essentiellement pour objectif de collecter des données sensibles auprès des systèmes infectés : documents de travail mais aussi diverses clés de cryptage, configurations VPN, clés SSH (permettant d’identifier un utilisateur sur un serveur SSH) et fichiers RDP (utilisés par le logiciel Remote Desktop Client pour ouvrir automatiquement une connexion avec un ordinateur réservé).

« Plusieurs raisons nous amènent à penser que cette campagne pourrait être commanditée par certains Etats. Avant tout, nous avons observé un très haut degré de professionnalisme dans les procédures opérationnelles du groupe qui se cache derrière cette attaque, depuis la gestion des infrastructures, la clôture de l’opération, la dissimulation au moyen de règles d’accès et l’effacement du contenu des fichiers journaux au lieu de leur suppression. Tout cela contribue à rendre cette menace persistante avancée (APT) encore plus complexe que Duqu et à en faire l’une des menaces les plus évoluées du moment », commente Costin Raiu, directeur de l’équipe internationale de chercheurs et d’analystes (GReAT) de Kaspersky Lab. « Un tel niveau de sécurité opérationnelle n’est pas courant chez les groupes de cybercriminels. »

Kaspersky pense que The Mask contient un exploit qui aurait pu être fourni par la société française Vupen. Un exploit démontré à la session pwn2own de 2012, mais que la société n'a pas accepté de divulguer, indiquant son intention de le vendre à ses clients, des agences de renseignement à priori. Ce qui renforce l'hypothèse du virus d'état

"The Mask" met en place 3 backoors séparées, sur les machines infestées. L'une d'elles est un malware extrêmement sophistiqué, tout en étant un rootkit et un bootkit pour les OS Windows et Mac OS X en version 32 bits et 64 bits, explique le rapport technique de Kaspesky mis en ligne sur Secure List et dans lequel vous trouverez des précision techniques très intéressantes sur le fonctionnement de 'The Mask'.